La vulnerabilidad de Ubuntu señala riesgos crecientes de CX en la infraestructura digital

Vulnerabilidad de Seguridad en Ubuntu Destaca Riesgos Ocultos para la Experiencia del Cliente Digital

Una vulnerabilidad recientemente identificada en Ubuntu está llamando la atención sobre una dimensión crítica pero a menudo pasada por alto de la experiencia del cliente: la resiliencia y seguridad de la infraestructura subyacente.

Qualys Threat Research Unit ha divulgado CVE-2026-3888, un fallo que afecta las instalaciones predeterminadas de Ubuntu Desktop 24.04 y versiones posteriores. La vulnerabilidad permite a un usuario local sin privilegios escalar privilegios para obtener acceso root explotando interacciones entre dos componentes estándar del sistema: snap-confine y systemd-tmpfiles. Aunque la explotación requiere condiciones de temporización específicas, el resultado potencial es un compromiso total del sistema.

El hallazgo destaca un problema más amplio en los entornos digitales modernos: riesgos que surgen no de fallos aislados, sino de la interacción de componentes confiables.

Confiabilidad de la Infraestructura como Imperativo de CX

La experiencia del cliente está cada vez más moldeada por el rendimiento y la confiabilidad de ecosistemas digitales complejos. Las organizaciones actualmente entregan servicios a través de plataformas interconectadas que dependen de infraestructura en la nube, software de código abierto y pipelines de implementación continua.

En este entorno, los clientes esperan interacciones fluidas y siempre disponibles. Las interrupciones del servicio, brechas de seguridad o rendimiento degradado ya no se toleran y pueden erosionar rápidamente la confianza.

Los sistemas operativos de código abierto como Ubuntu desempeñan un papel fundamental en el funcionamiento de servicios digitales, desde aplicaciones empresariales hasta plataformas orientadas al cliente. Su flexibilidad y escalabilidad los hacen esenciales para las iniciativas de transformación digital.

Sin embargo, su uso generalizado también los convierte en puntos críticos de vulnerabilidad. El problema identificado por Qualys ilustra cómo los procesos rutinarios del sistema, como la gestión de archivos temporales, pueden introducir riesgos cuando se combinan de formas inesperadas.

Para los líderes de CX, esto refuerza la necesidad de ver la infraestructura no solo como un activo de TI, sino como un componente central de la entrega de experiencias.

Posicionamiento Estratégico de Qualys en Seguridad Proactiva

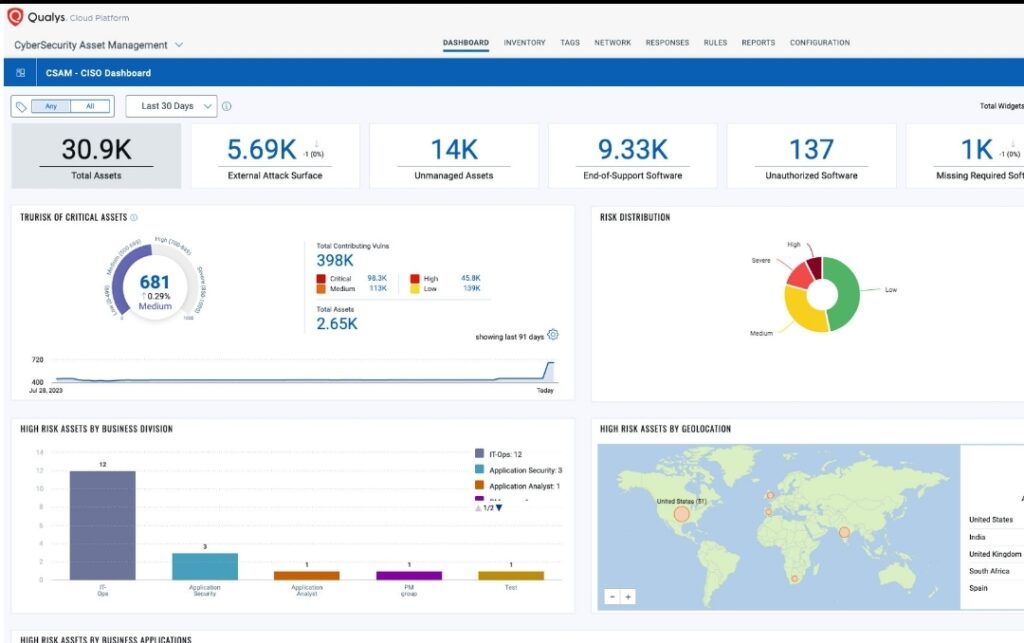

Qualys continúa fortaleciendo su posición como proveedor de inteligencia de seguridad continua. El descubrimiento de CVE-2026-3888 se alinea con su enfoque más amplio en la detección proactiva de vulnerabilidades y visibilidad de riesgos en tiempo real.

Al identificar un fallo arraigado en la interacción de componentes, en lugar de una debilidad de punto único, Qualys demuestra un nivel más profundo de investigación de amenazas. Este enfoque refleja la naturaleza evolutiva de la ciberseguridad, donde los riesgos surgen cada vez más de la complejidad del sistema.

La introducción de un identificador de detección dedicado (QID 386810) respalda aún más una estrategia impulsada por plataforma. Permite a las organizaciones identificar rápidamente la exposición y tomar medidas correctivas dentro de los flujos de trabajo existentes.

Desde una perspectiva empresarial, esto refuerza el papel de Qualys en ayudar a las empresas a mantener entornos seguros y estables, un requisito esencial para ofrecer experiencias consistentes al cliente.

Comprender las Dinámicas Técnicas

La vulnerabilidad se origina en la interacción entre snap-confine y systemd-tmpfiles, dos componentes estándar dentro de entornos Ubuntu.

Snap-confine es parte del ecosistema Snap, responsable de gestionar la ejecución y el confinamiento de aplicaciones. Systemd-tmpfiles, por otro lado, maneja la creación y limpieza de directorios temporales.

Bajo ciertas condiciones, la gestión de estos directorios temporales puede ser manipulada. Un atacante puede explotar este comportamiento para influir en las operaciones del sistema de archivos realizadas por snap-confine, obteniendo finalmente acceso no autorizado a recursos privilegiados.

Debido a que la explotación no requiere privilegios administrativos, presenta un riesgo significativo en entornos multiusuario. Con el tiempo, y dentro de una ventana de tiempo específica, un atacante puede escalar privilegios hasta obtener acceso root completo.

Este tipo de vulnerabilidad subraya un desafío crítico: garantizar la seguridad no solo a nivel de componente, sino a través de las interacciones que definen los sistemas modernos.

Implicaciones de CX: Del Riesgo de Backend al Impacto de Frontend

Aunque la vulnerabilidad existe en lo profundo de la arquitectura del sistema, su impacto puede extenderse directamente a las experiencias orientadas al cliente.

Un sistema comprometido puede provocar interrupciones, degradación del servicio o acceso no autorizado a datos. Para los clientes, esto puede aparecer como transacciones fallidas, tiempos de respuesta más lentos o preocupaciones sobre la integridad de los datos.

En sectores como el comercio electrónico, los servicios financieros y SaaS, estas interrupciones pueden tener consecuencias inmediatas, que van desde pérdidas de ingresos hasta daños a la reputación.

La detección proactiva de vulnerabilidades y la aplicación oportuna de parches ayudan a mitigar estos riesgos antes de que afecten a los usuarios. Esto reduce la fricción operativa, minimiza el tiempo de inactividad y garantiza la continuidad del servicio.

La seguridad también desempeña un papel clave en la construcción de confianza. Es posible que los clientes no vean los sistemas subyacentes, pero experimentan su confiabilidad. El rendimiento consistente y la protección de datos son esenciales para mantener la confianza en las interacciones digitales.

Implicaciones Más Amplias para la Industria

El descubrimiento de CVE-2026-3888 refleja un cambio más amplio en cómo las organizaciones deben abordar la ciberseguridad.

A medida que los ecosistemas tecnológicos se vuelven más modulares, las vulnerabilidades surgen cada vez más de la interacción entre componentes en lugar de fallos individuales. Esto requiere un enfoque más holístico de la seguridad, uno que considere todo el ciclo de vida del sistema.

Las empresas están respondiendo invirtiendo en monitoreo de riesgos en tiempo real, herramientas de detección automatizadas y plataformas de seguridad integradas. También hay un énfasis creciente en arquitecturas de confianza cero y ciclos de gestión de parches más rápidos.

Desde un punto de vista competitivo, las organizaciones que puedan garantizar niveles más altos de resiliencia del sistema estarán mejor posicionadas para ofrecer experiencias confiables al cliente y construir confianza a largo plazo.

Perspectiva Futura: La Seguridad como Fundamento de CX

La intersección entre ciberseguridad y experiencia del cliente se está volviendo más pronunciada a medida que se acelera la transformación digital.

Las organizaciones ya no pueden tratar la seguridad como una función de back-office. En cambio, debe estar integrada en el diseño y operación de las experiencias del cliente.

Incidentes como este destacan la importancia de anticipar riesgos antes de que se materialicen. Prevenir interrupciones es cada vez tan importante como responder a ellas.

Mirando hacia adelante, los líderes de CX necesitarán trabajar más estrechamente con los equipos de TI y seguridad para garantizar que la resiliencia de la infraestructura respalde los objetivos empresariales. Esto incluye integrar métricas de seguridad en marcos de medición de CX y alinear las inversiones en tecnología con los resultados de experiencia.

En un entorno donde la confianza es un diferenciador clave, la capacidad de ofrecer experiencias seguras y confiables definirá la ventaja competitiva.

Conclusiones Clave

- La vulnerabilidad crítica de Ubuntu permite el compromiso total del sistema

El fallo en Ubuntu permite a usuarios locales escalar privilegios para obtener acceso root, creando un riesgo significativo para entornos empresariales, especialmente aquellos con múltiples usuarios. - Las interacciones del sistema están emergiendo como un riesgo de seguridad importante

El problema identificado por Qualys Threat Research Unit destaca cómo las vulnerabilidades pueden surgir de la interacción entre componentes confiables, no solo de debilidades independientes. - La seguridad de la infraestructura impacta directamente la experiencia del cliente

Las vulnerabilidades de backend pueden conducir a interrupciones, rendimiento degradado o riesgos de datos, todo lo cual afecta la confianza del cliente y la continuidad del servicio. - La detección proactiva y la aplicación de parches son críticas para la resiliencia de CX

La identificación temprana, respaldada por soluciones de Qualys, permite a las organizaciones mitigar riesgos antes de que interrumpan los recorridos del cliente. - La seguridad se está convirtiendo en un diferenciador competitivo en CX

Las organizaciones que garantizan entornos digitales estables y seguros están mejor posicionadas para ofrecer experiencias consistentes y construir confianza a largo plazo del cliente.

La publicación La Vulnerabilidad de Ubuntu Señala Riesgos Crecientes de CX en la Infraestructura Digital apareció primero en CX Quest.

También te puede interesar

CNTE amaga con protestar en mundial

Lummis afirma que la ley cripto está a un paso: ¿se acerca el acuerdo que lo cambiará todo?