Atak na łańcuch dostaw Node-ipc wymierzony w deweloperów kryptowalut

Według SlowMist, 14 maja w rejestrze npm pojawiły się trzy zainfekowane wersje node-ipc. Atakujący przejęli uśpione konto opiekuna pakietu i wypchnęli kod zaprojektowany do wykradania danych uwierzytelniających deweloperów, kluczy prywatnych, sekretów API giełd i nie tylko — bezpośrednio z plików .env.

node-ipc to popularny pakiet Node.js, który umożliwia różnym programom komunikację ze sobą na tej samej maszynie lub czasem przez sieć.

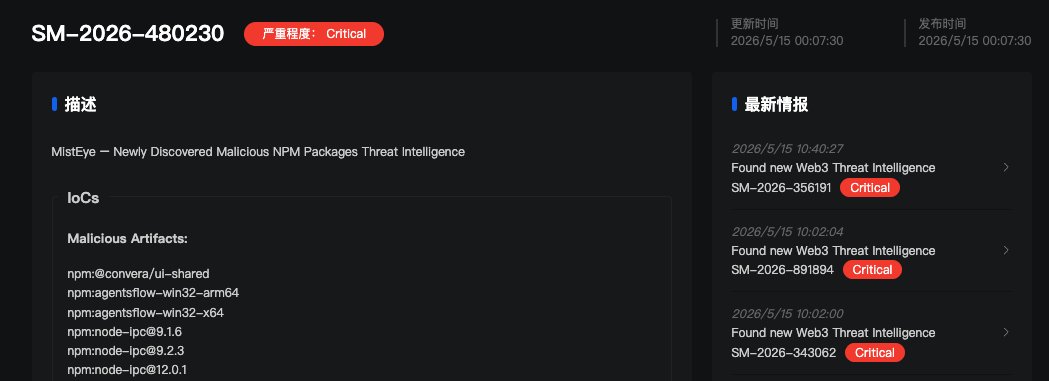

SlowMist wykrywa naruszenie

Firma zajmująca się bezpieczeństwem blockchain, SlowMist, wykryła naruszenie za pomocą swojego systemu analizy zagrożeń MistEye.

Wersje 9.1.6, 9.2.3 i 12.0.1

MistEye znalazł trzy złośliwe wersje, w tym:

- Wersja 9.1.6.

- Wersja 9.2.3.

- Wersja 12.0.1.

Wszystkie powyższe wersje zawierały ten sam zaciemniony ładunek o wielkości 80 KB.

Node-ipc obsługuje komunikację między procesami w Node.js. Zasadniczo pomaga programom Node.js wysyłać do siebie wiadomości. Pobiera go ponad 822 000 osób tygodniowo.

Node-ipc jest szeroko stosowany w przestrzeni kryptowalutowej. Używany jest w narzędziach deweloperskich do budowania dApps, w systemach automatycznego testowania i wdrażania kodu (CI/CD) oraz w codziennych narzędziach dla deweloperów.

Każda zainfekowana wersja miała dołączony ten sam ukryty złośliwy kod. W momencie załadowania node-ipc przez jakikolwiek program, kod uruchamiał się automatycznie.

Zrzut ekranu z MistEye pokazujący złośliwe pakiety node-ipc. Źródło: SlowMist via X.

Zrzut ekranu z MistEye pokazujący złośliwe pakiety node-ipc. Źródło: SlowMist via X.

Badacze ze StepSecurity ustalili, jak doszło do ataku. Oryginalny deweloper node-ipc miał adres e-mail powiązany z domeną atlantis-software[.]net. Jednak domena wygasła 10 stycznia 2025 roku.

7 maja 2026 roku atakujący zakupił tę samą domenę za pośrednictwem Namecheap, co dało mu kontrolę nad starym adresem e-mail dewelopera. Następnie po prostu kliknął „zapomniane hasło" w npm, zresetował je i wszedł z pełnymi uprawnieniami do publikowania nowych wersji node-ipc.

Prawdziwy deweloper nie miał pojęcia, że cokolwiek się dzieje. Złośliwe wersje były dostępne przez około dwie godziny przed usunięciem.

Złodziej szuka ponad 90 typów danych uwierzytelniających

Osadzony ładunek poluje na ponad 90 rodzajów danych uwierzytelniających deweloperów i usług chmurowych. Tokeny AWS, sekrety Google Cloud i Azure, klucze SSH, konfiguracje Kubernetes, tokeny GitHub CLI — wszystko to jest na liście.

W przypadku deweloperów kryptowalutowych złośliwe oprogramowanie specjalnie atakuje pliki .env. Zazwyczaj zawierają one klucze prywatne, dane uwierzytelniające węzłów RPC oraz sekrety API giełd.

Aby przemycić skradzione dane, ładunek wykorzystuje tunelowanie DNS. Zasadniczo ukrywa pliki wewnątrz normalnie wyglądających zapytań do internetu. Większość narzędzi bezpieczeństwa sieciowego tego nie wykrywa.

Zespoły ds. bezpieczeństwa informują, że każdy projekt, który uruchomił npm install lub miał automatycznie aktualizowane zależności podczas tego dwugodzinnego okna, powinien zakładać, że doszło do kompromitacji.

Natychmiastowe kroki zgodnie z wytycznymi SlowMist:

- Sprawdź pliki lock pod kątem wersji node-ipc 9.1.6, 9.2.3 lub 12.0.1.

- Cofnij do ostatniej wersji, o której wiesz, że jest bezpieczna.

- Zmień wszystkie dane uwierzytelniające, które mogły wyciec.

Ataki na łańcuch dostaw npm stały się w 2026 roku regularnym zjawiskiem. Projekty kryptowalutowe są atakowane mocniej niż większość, ponieważ skradzione dane logowania można szybko zamienić w skradzione pieniądze.

Najinteligentniejsi eksperci od kryptowalut już czytają nasz newsletter. Chcesz dołączyć? Przyłącz się do nich.

Możesz także polubić

Niewidoczna wada AI: Bank społecznościowy ujawnia wrażliwe dane

Indeks dolara amerykańskiego rośnie: czy cena Bitcoin podąży za nim czy się cofnie?